- 20.06.2022

- 28 418

- 234

- 36

- Награды

- 10

- Пол

- Муж.

Репутация:

- Автор темы

- Администратор

- Модератор

- Команда форума

- #1

В этой статье мы будем учится создавать виртуальные машины трафик из которых будет идти полностью через TOR сеть, а также скрывать факт использования TOR сети от провайдеров.

Ждем пока всё загрузится, после чего открываем терминал и выполняем ряд команд:

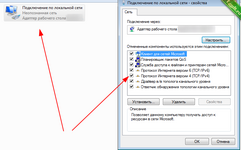

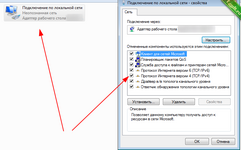

и 2 раза кликнуть по IPv4, пункт с IPv6 советуем отключить, далее настраиваем как показано на скрине:

Далее ctrl + 0, ctrl + x чтобы сохранится и выйти.

В итоге провайдер видит лишь зашифрованный впн трафик, но не видит использование тор сети, а в случае если на рабочей машине вас захотят деанонимизировать, то у них ничего не получится, так как шлюз whonix gateway не знает вашего айпи адреса и никак не сможет его выдать злоумышленникам, кроме того, если они попытаются узнать айпи адрес тора, то получат выходную ноду, а как мы знаем сеть тор состоит из несколько цепочек соединений между узлами и анонимизации одной из цепочки никак не скажется на вас. Поэтому такой способ считается наиболее безопасным.

За дело!

- Для начала, нам понадобится установить VirtualBox, скачать его можно на офф.сайте:

- После чего вам необходимо создать виртуальную машину с Windows:

О том, как это сделать давно написано в сети. Возможно, вам поможет вот этот ролик:

- Теперь нам понадобится Whonix, скачать его можно на офф.сайте:

- После чего открываем виртуальную машину и импортируем наш скачанный конфиг внутрь виртуалки:

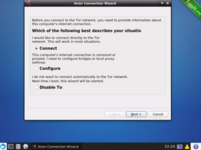

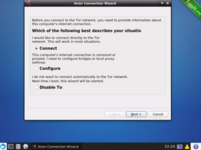

- После чего открываем wnonix gateway, workstation нам не понадобится, так как мы будем использовать тор сеть для других виртуалок, запускаем его, после запуска соглашаемся со всеми правилами:

Ждем пока всё загрузится, после чего открываем терминал и выполняем ряд команд:

Код:

sudo apt update sudo apt dist-upgrade sudo passwd root -> 2 раза вводим новый пароль рута sudo passwd user -> 2 раза вводим новый пароль юзерастандартный пароль whonix: changeme)

- Далее проверяем всё ли у нас в порядке, вводим whonixcheck, если нигде нет Warning, значит всё успешно настроено и мы может идти дальше.

и 2 раза кликнуть по IPv4, пункт с IPv6 советуем отключить, далее настраиваем как показано на скрине:

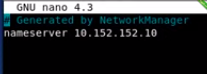

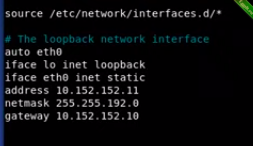

LINUX:

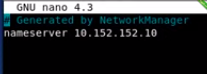

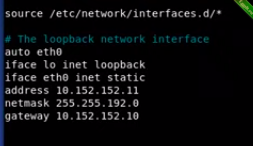

Whonix Gateway всегда запускается первым, так как из него идет сеть тор, с линуксом всё аналогично, заходим в настройки виртуалки, далее вкладка сеть и выбрать внутреннюю сеть whonix.После чего нам необходимо подредактировать конфигурации:- Записываем туда значение: nameserver 10.152.152.10

Далее ctrl + 0, ctrl + x чтобы сохранится и выйти.

- Сохраняемся и выходим, после чего включаем адаптер и вся сеть идет через тор: ip link set eth0 up

В итоге провайдер видит лишь зашифрованный впн трафик, но не видит использование тор сети, а в случае если на рабочей машине вас захотят деанонимизировать, то у них ничего не получится, так как шлюз whonix gateway не знает вашего айпи адреса и никак не сможет его выдать злоумышленникам, кроме того, если они попытаются узнать айпи адрес тора, то получат выходную ноду, а как мы знаем сеть тор состоит из несколько цепочек соединений между узлами и анонимизации одной из цепочки никак не скажется на вас. Поэтому такой способ считается наиболее безопасным.

Последние темы в этом разделе:

- Как удалить файл который не удаляется

- Взламываем Windows через видео

- Разблокировка Ютуб/Дискорд/Инстаграм и другое на Пк

- Узнаём что скрыто за пиксельным текстом(blur)

- Перевод видео в браузере Chrome как в Яндекс

- Удаление всех сообщений из групп telegram

- SEARCH ENGINE [flaru.com]

- KeePass - как хранить пароли

- Как зашифровать свой компьютер

- Правильно устанавливаем Windows 11 + Оптимизация системы